Quedan en entredicho las recientes vulnerabilidades de AMD tras destaparse la farsa que las rodea

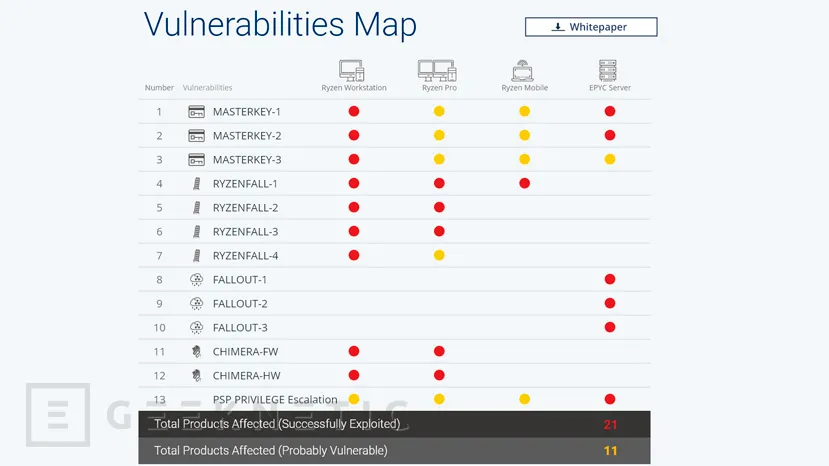

por Antonio Delgado 1Recientemente saltó la información de que los procesadores AMD Ryzen contaban con un gran número de "graves vulnerabilidades", haciendo saltar la alarma en la industria. Sin embargo, nuevas informaciones relativas a la empresa que supuestamente realizó el informe sobre las vulnerabilidades dejan en entredicho las intenciones de la misma y dejan ver posibles razones económicas a la hora de exagerar los fallos.

Una de las primeras informaciones que hizo saltar las alarmas fue el escaso periodo de tiempo de apenas 24 horas que CTSLabs dio a AMD para corregir el problema desde que se avisó hasta que se hizo público cuando lo habitual es dejar varios meses entre los avisos a los afectados y la publicación de las supuestas vulnerabilidades. Por ejemplo, en el caso de Meltdown y Spectre el plazo superó los cinco meses.

La empresa que encontró las supuestas vulnerabilidades, CTSLabs, aseguró que eran graves problemas de seguridad, aunque luego en las explicaciones aseguran que para aprovechar todos los fallos se necesitan privilegios de administrador o acceso físico al ordenador para modificar directamente los archivos de la BIOS. Es decir, si alguien tiene acceso directo o remoto a un ordenador con privilegios de administrador, estos supuestos bugs sería lo menos grave que podría hacer en el sistema.

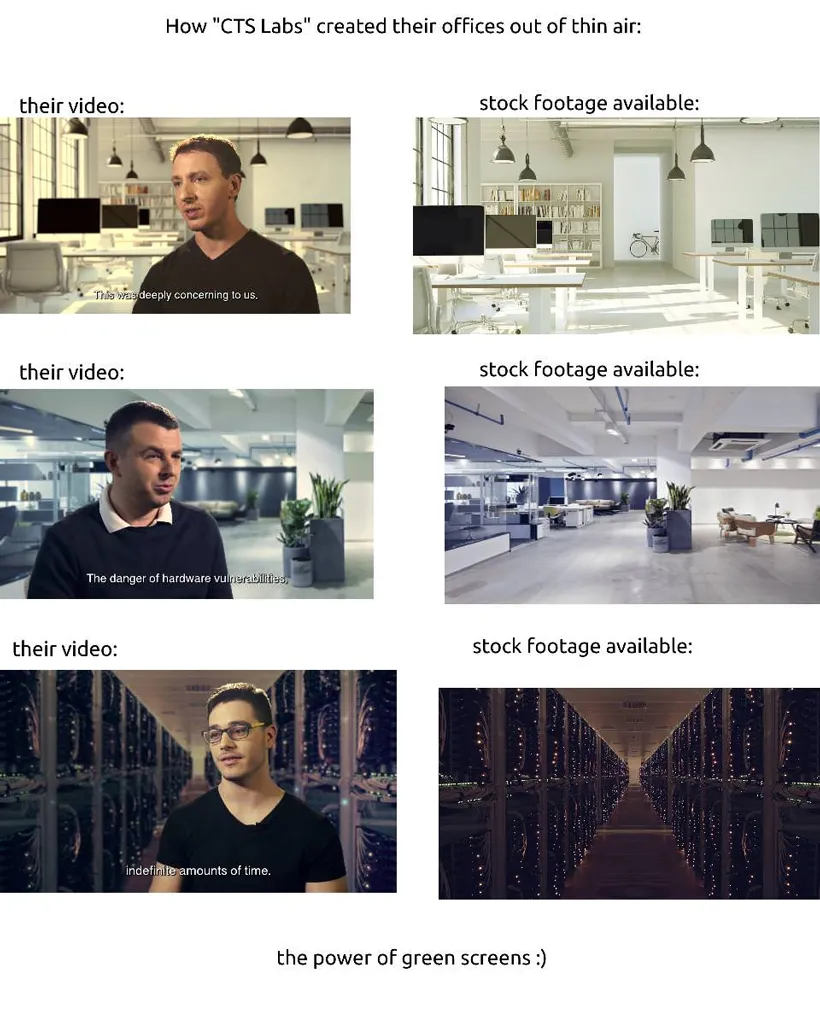

Varios usuarios de distintas redes como Reddit han investigado también los orígenes de CTSLabs e incluso su vídeo donde explicaban desde sus supuestas oficinas lo que habían descubierto. Al parecer, no existen esas oficinas y se trata de vídeos creados por ordenador como se aprecia en la siguiente imagen.

Imagen de Reddit.

Esta compañía apareció de la nada creando el portal AMDFlaws hace menos de un mes y, de hecho, parece que CTSLabs es la misma compañía que Catenoid y Flexagrid Systems, una compañía dedicada a la creación del malware CrowdCores centrado en infectar ordenadores para la minería no autorizada de bitcoins.

Curiosamente, actualmente la web de CTS muestra un "disclaimer" donde aseguran que pueden tener "interés económico directo o indirecto en el rendimiento de la seguridad de las compañías sobre las que realizan los informes"

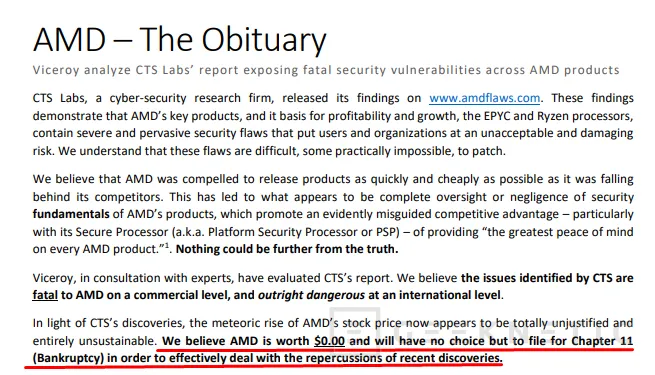

Además, al poco tiempo de la publicación de las supuestas vulnerabilidades, el grupo Viceroy Research lanzó un comunicado de 25 páginas que parecía ya previamente redactado (lo que indica que ya conocían el informe o incluso tengan relación directa con CTS) donde afirmaban que el valor de AMD tras estos fallos era de 0,0 Dólares tras los "fallos de seguridad fatales". Curiosamente, Viceroy Research es una compañía investigada en la actualidad por actividades ilegales en el mercado como manipulación artificial de precios de acciones. Todo apunta que, finalmente, ha sido una maniobra para manipular el valor de mercado de AMD

Esto no significa que las vulnerabilidades descubiertas sean falsas, pero sí que han sido claramente exageradas al no ser realmente graves y requerir de acceso presencial o privilegios de administrador. De hecho bugs como estos son comunes desde hace varias décadas y suelen corregirse tras detectarse por empresas dedicadas a la seguridad, sin embargo en esta ocasión parece que el aviso de tan solo 24 horas y toda la campaña posterior tenía unos intereses algo más oscuros que simplemente mejorar la seguridad de los procesadores.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!