En este apartado de redes podremos encontrar una gran variedad de dispositivos, que oscilan entre routers, adaptadores de red, cámaras IP y un eterno etcétera que sería imposible de definir aquí, aunque también podemos hacer mención a las piezas de software asociadas a ellos, incluidos sus defectos, que definirán el comportamiento de dichos componentes una vez conectados a la red.

Fuertemente ligado a esto encontramos el submundo del Internet of Things (Internet de las Cosas), donde elementos que tradicionalmente han funcionado por si solos sin ningún tipo de dependencia de internet, ahora son capaces de transmitirnos datos y el control de elementos como la calefacción de casa, permitiéndonos cambiar la temperatura del hogar a voluntad. Por supuesto, como ya hemos mencionado, los defectos en dicho software podrían permitir que no solo nosotros seamos capaces de cambiar dicha temperatura, sino que un atacante malicioso podría tener el mismo control.

Es por ello que cada vez más routers cuentan con sistemas de protección integrados como firewalls, los cuales nos permiten protegernos de algunas amenazas que se propagan por la red, aunque también podemos hacernos con un firewall dedicado que nos permitirá controlar con mayor potencia y precisión el tráfico que se mueve por nuestra red.

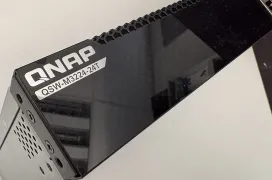

Esto es especialmente importante si en dicha red se mueven datos delicados o si directamente contamos con almacenamiento en red, algo posible gracias a los NAS que marcas como QNAP fabrican y que nos proporcionan un espacio de almacenamiento en red que puede ser accesible desde cualquier parte del mundo y que en muchas ocasiones cuentan con medidas extra de seguridad como control de acceso o redundancia en sus unidades, todo para prevenir la perdida de datos o su intercepción por un tercero.

Tan importantes son los elementos conectados a una red como su medio de conexión, pues una red no es una red si no cuenta con un cableado acorde o, en su defecto, medios inalámbricos a la altura. Es por ello que se diseñaron los cables Ethernet en su día, mientras que las soluciones basadas en fibra óptica o incluso Infiniband son la alternativa superior en casos donde se necesita muchísimo ancho de banda.

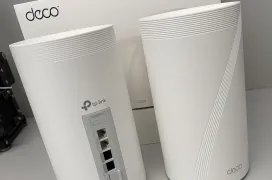

Asimismo la tecnología relacionada con conexiones inalámbricas ha mejorado mucho, contando ya con distintos tipos de conexiones WiFi en la banda de 5GHz que nos permiten transmitir datos a velocidades vertiginosas de hasta 11Gbps que no tienen nada que envidiar a conexiones cableadas en situaciones óptimas. Dichas velocidades se pueden conseguir incluso con buenas cifras de cobertura si hacemos uso de sistemas Mesh.

Los sistemas WiFi Mesh sirven para conectar distintos puntos de acceso como si de uno solo se tratase, de forma que los elementos que se conectan a la red ven solamente un punto de acceso único al que conectarse siempre con buena cobertura y velocidad, algo importante en espacios medianos-grandes como serían oficinas, centros comerciales y demás establecimientos donde un solo punto de acceso podría ser insuficiente para la actividad que se pretende desarrollar, ya sea por la superficie que sea capaz de abarcar o por el numero de dispositivos conectados simultáneamente.