Se descubren numerosas vulnerabilidades en procesadores AMD Ryzen

por Pablo López 1ACTUALIZACIÓN: Tras nuevas informaciones relativas a los fallos detectados en los procesadores AMD Ryzen, parece que se ha exagerado su alcance con motivaciones económicas en un posible intento hacer caer el valor de las acciones de AMD. Las supuestas vulnerabilidades requieren de acceso físico o privilegios de administrador a las máquinas afectadas.

Más información: https://www.geeknetic.es/Noticia/13419/Quedan-en-entredicho-las-recientes-vulnerabilidades-de-AMD-tras-destaparse-la-farsa-que-las-rodea.html

La empresa de seguridad en hardware, CTS Labs, encuentra numerosas vulnerabilidades en procesadores y chipsets de AMD, incluyendo todo tipo de productos de última generación.

Los últimos productos de AMD han venido siendo un éxito, sobretodo si nos referimos a los nuevos procesadores Ryzen, que están atrayendo cada vez a más usuarios a decantarse por AMD en lugar de Intel a la hora de elegir una plataforma que montar en su sobremesa, o comprar un portátil. Sin embargo, la empresa CTS Labs ha detectado multitud de vulnerabilidades que afectan a nivel de hardware en procesadores y placas base con chipsets AMD, esto es, en todos los productos basados en Ryzen, Ryzen Pro, EPYC y Ryzen Mobile. CTS Labs ha estado trabajando duramente durante 6 meses para encontrar estos fallos de seguridad, consiguiendo pasar la seguridad implementada sin demasiada complicación y poniendo en evidencia a AMD por la falta de seguridad en estos últimos productos.

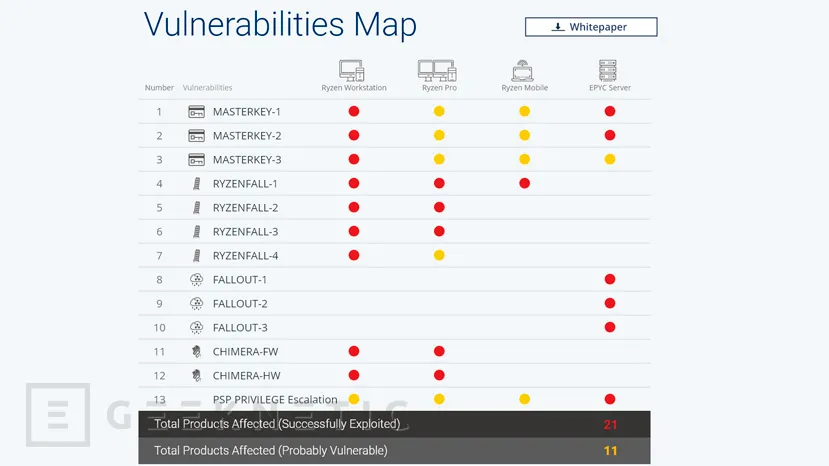

Las vulnerabilidades detectadas afectan a todo tipo de usuarios, tanto domésticos como empresariales, teniendo especial importancia en el sector empresarial donde CTS Labs pone ahínco en que un atacante informático podría hacer estragos de consecuencias importantes. Las vulnerabilidades se dividen en 4 tipos de ataques, llamados MASTERKEY, RYZENFALL, FALLOUT y CHIMERA, afectando todas ellas a productos con arquitectura Zen.

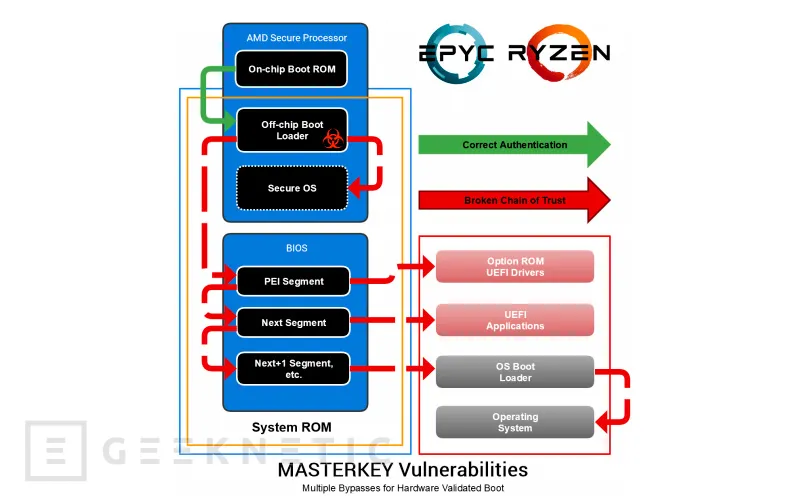

- MASTERKEY afecta a EPYC y Ryzen, y se basa 10 fallos de seguridad encontrados en el AMD Secure Processor, un procesador ARM de 32 bits con núcleos Cortex A5 integrado en la arquitectura Zen, y situado dentro del encapsulado del procesador. El AMD Secure Processor se encarga del boot, inicializar sistemas de seguridad, monitorizar posibles instrucciones sospechosas y llevar a cabo una acción contra las mismas, en caso de ser necesaria. Los fallos encontrados en la seguridad se basan en el diseño del mismo, pudiendo los atacantes llegar a instalar software malicioso en él. Esto implica que el software instalado tiene los más altos permisos posibles, y al ejecutarse a bajo nivel, los estragos pueden ser enormes, como flashear una BIOS personalizada de manera remota.

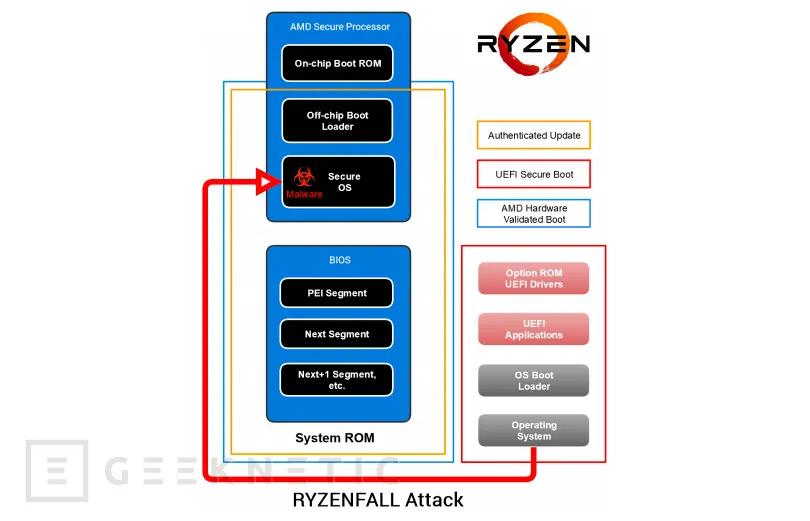

- RYZENFALL afecta a Ryzen, Ryzen Pro y Ryzen Mobile, y se centra en fallos de seguridad de Secure OS, un componente del AMD Secure Processor. Este componente se encarga de reservar una pequeña porción de RAM, denominada Fenced DRAM, y aislarla completamente de la CPU. En ella se almacenan contraseñas de alto nivel y seguridad criptográfica. Las vulnerabilidades se basan en permisos de escritura no autorizados, y con los métodos adecuados se pueden robar credenciales de seguridad de redes e instalar malware en el mismísimo AMD Secure Procesor.

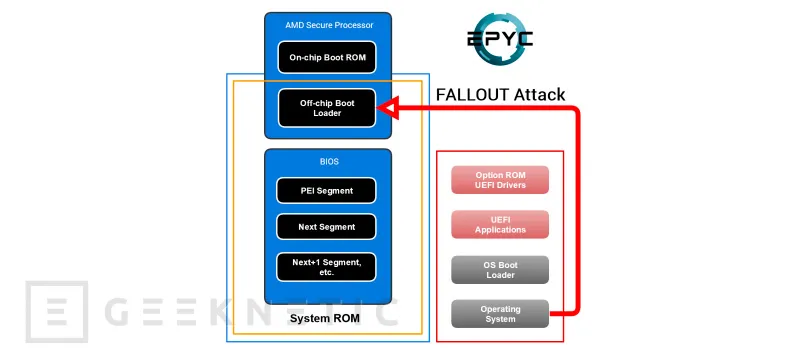

- FALLOUT afecta a EPYC, basándose en el módulo Boot Loader de AMD Secure Processor. Se encuentran así fallos de seguridad similares a RYZENFALL, pero afectando a servidores enteros, pues estos procesadores están diseñados para servidores, por lo que las consecuencias, a pesar de ser las similares, se extienden a entornos donde la seguridad suele ser el factor clave a tener en cuenta.

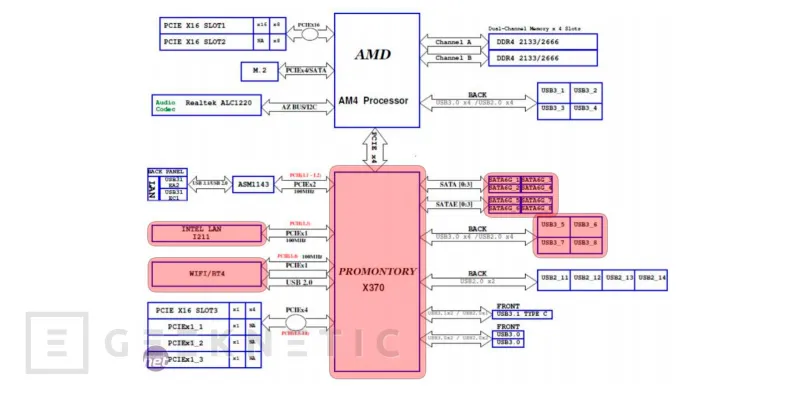

- Por último, CHIMERA afecta a Ryzen y Ryzen Pro, y se localiza en vulnerabilidades en el chipset de las propias placas base de AMD, en un componente llamado AMD Promontory. Estos chipsets contienen, según CTS Labs, gran similitud con los fabricados por ASMedia. Tras un acuerdo atrás en 2014, ASMedia diseñaría los próximos chipsets de AMD, por lo que seguramente sean versiones diseñadas por ASMedia. Volviendo al tema, se han encontrado dos tipos de backdoors (puertas traseras) por donde se puede acceder sin problema, y dado que el chipset actualmente conecta todo tipo de componentes y periféricos con la CPU, todos ellos son vulnerables a multitud de ataques. Estos ataques pueden ser instalación de Key Loggers o acceso a conexiones WiFi, LAN, Bluetooth...

Mientras tanto, CTS Labs ha enviado a AMD toda la información necesaria y los métodos utilizados para llevar a cabo sus ataques informáticos correctamente. Habrá que ver la respuesta de AMD y la posible solución a todo esto, pues algunas de las vulnerabilidades no pueden ser solucionadas por software, según CTS Labs.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!