Comparte Movistar TV a través de tu NAS Synology mediante udpxy

por Javier Rodríguez 16

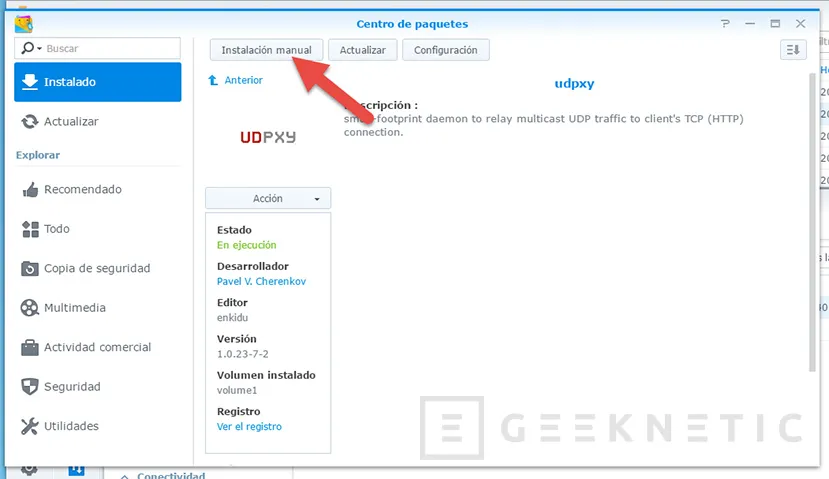

Movistar envía su servicio de TV mediante multicasting dentro de nuestra red mediante un formato o protocolo RTP. Udpxy es un proxy que nos permite cambiar esos protocolos a placer y hacerlos más amigables con el broadcasting a través de Internet. Es un pequeño programa de consumo reducido que podemos instalar con tremenda facilidad en nuestro NAS Synology.

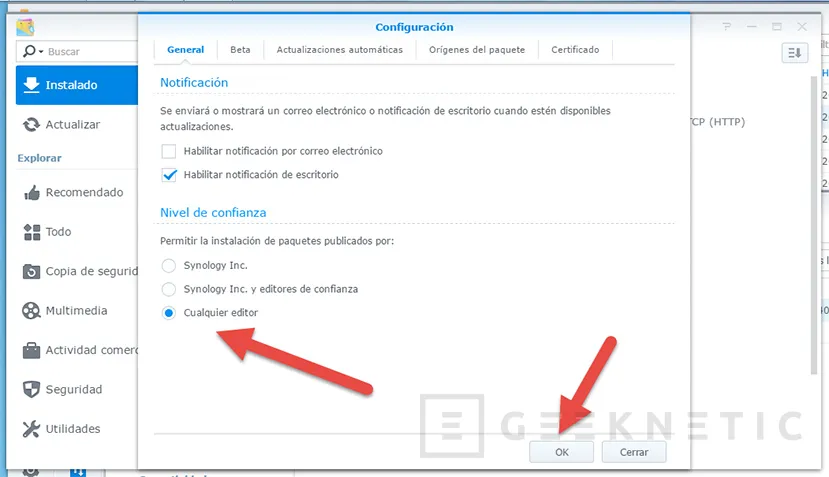

El método más sencillo es utilizando uno de los paquetes que podemos encontrar aquí. Solo tenemos que seleccionar el paquete adecuado, según el procesador de nuestro NAS, e instalarlo manualmente en el gestor de paquetes del NAS. Recordad que tenéis que activar la posibilidad de instalar paquetes sin firmar en la configuración del gestor de paquetes.

La instalación serán unos segundos. Por defecto udpxy usa el puerto 4022, y es lo que usan los hackers para buscar nuestro broadcasting y aprovecharse libremente de él. Podemos dejarlo así y mapear el puerto de forma diferente en nuestro router o podemos modificar el script de inicio del paquete y cambiarlo de puerto. Cualquiera de las dos opciones es válidas y combinables.

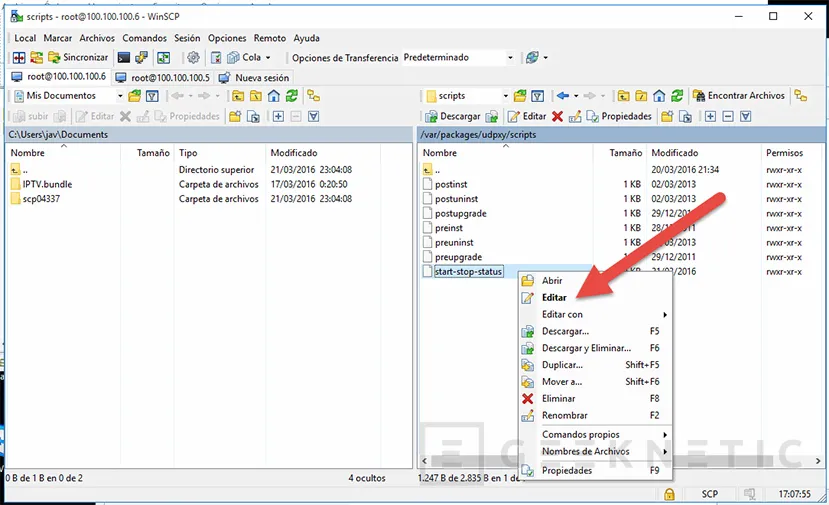

Modificar el script de arranque es sencillo, yo os recomiendo que si no tenéis experiencia con “vi” (un editor de texto de Linux), que es un dolor por mucha costumbre que se tenga con él, o usar WinSCP y conectar al NAS mediante ssh. WinSCP es un gestor de archivos gráficos donde editar un archivo de texto es tan cómodo como hacerlo con un gestor de FTP. Exactamente igual.

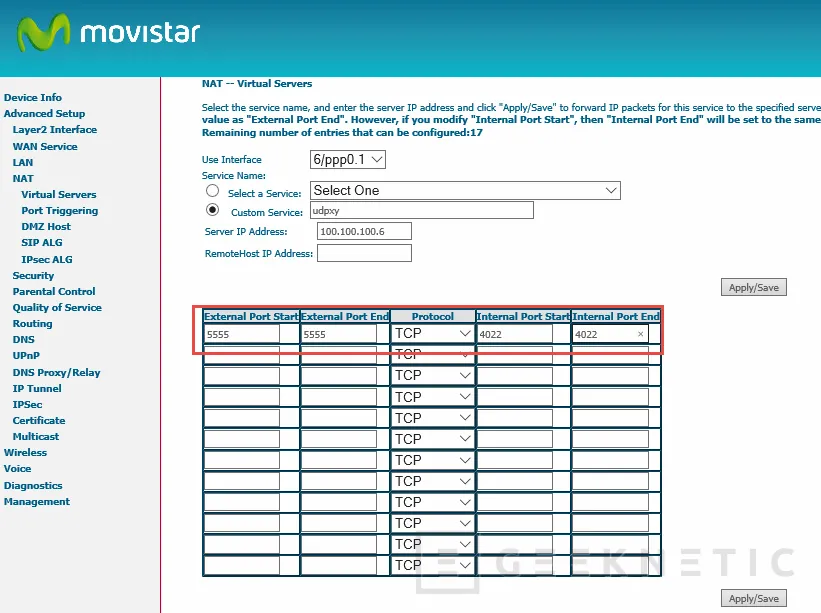

Si optáis por redirecciones heterogéneas en el NAT de vuestro router tendréis que mirar la documentación del mismo, aunque suele ser tan sencillo como decir que el puerto “5555” va a l puerto “4022” de esta IP interna. Es un juego de niños y evitara que un robot que busca aperturas en el puerto 4022 nos localice, ambos métodos evitaran precisamente eso.

Con esto ya hemos ganado mucho terreno, sin duda, pero podemos ir mas allá y lo haremos directamente con el firewall o cortafuegos de nuestro NAS. Lo que haremos es restringir el acceso a todo aquel que no cumpla con la IP o IPs que hemos definido nosotros. Esto no es 100% seguro, puesto que se puede falsear una IP, pero evidentemente ya estamos tratando con un método de ataque, o un atacante, que sabe bien claro que ofrecemos y como lo ofrecemos.

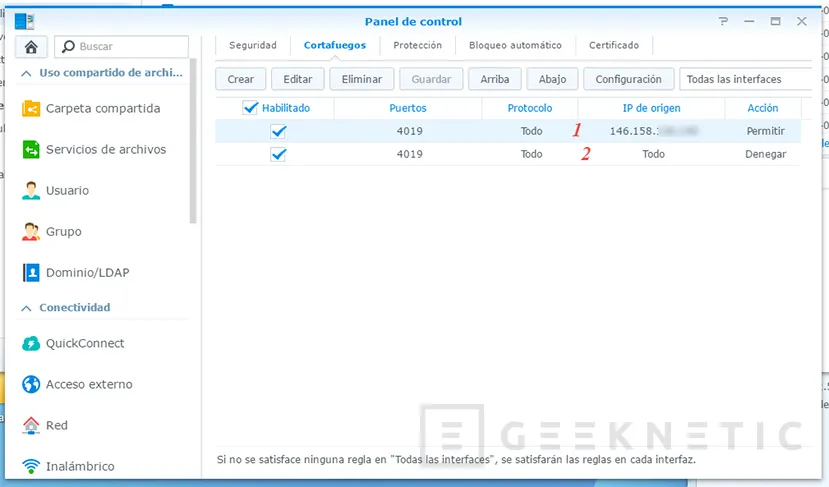

El cortafuegos del NAS Synology funciona, como casi todos, por prioridad y orden. Las configuraciones permisivas o menos restrictivas siempre tienen que estar delante de las más restrictivas. Si no lo hacemos así no serán efectivas. Para bloquear que cualquier IP entre en nuestro servicio de udpxy, o cualquier otro, primero tendremos que bloquear todas las IPs que quieren entrar a ese servicio y luego estableceremos las excepciones.

Yo busco bloquear toda IP entrante a ese servicio salvo una o un rango que yo uso y que si tendrá acceso. Por tanto, primero creare la regla de restricción completa, luego la permisiva a las IPs que yo quiera y luego las ordenare adecuadamente. Para crear una regla nos dirigiremos al cortafuego del DSM. Podemos encontrarlo en el panel de control, seguridad. Crearemos dos reglas. La primera la más restrictiva.

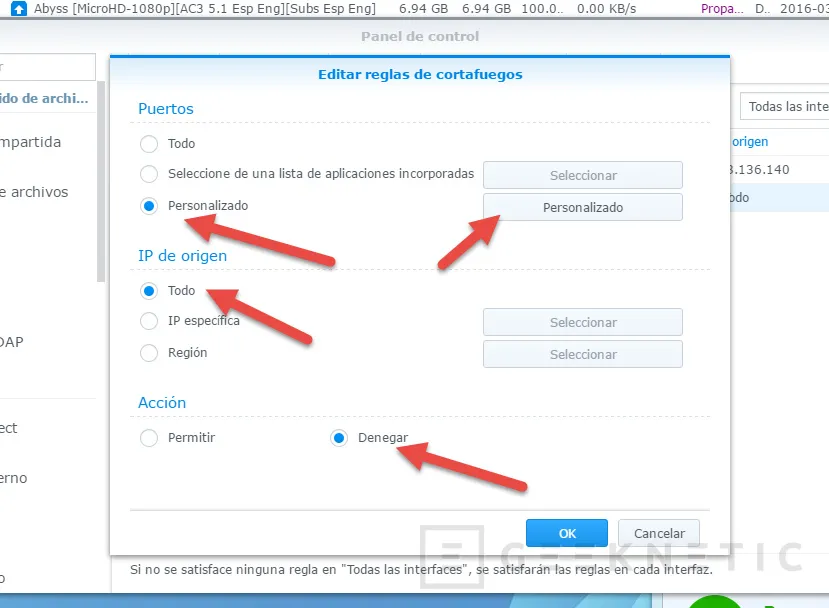

Pulsamos en crear, eso nos abrirá una ventana con tres grupos de acción muy concreta. Arriba los puertos o servicios, en el medio la IP de origen y abajo la acción. Nosotros vamos a crear una regla para un puerto concreto, ojo con esto o nos podemos quedar sin acceso al NAS, de todas las IPs de origen y denegando el acceso.

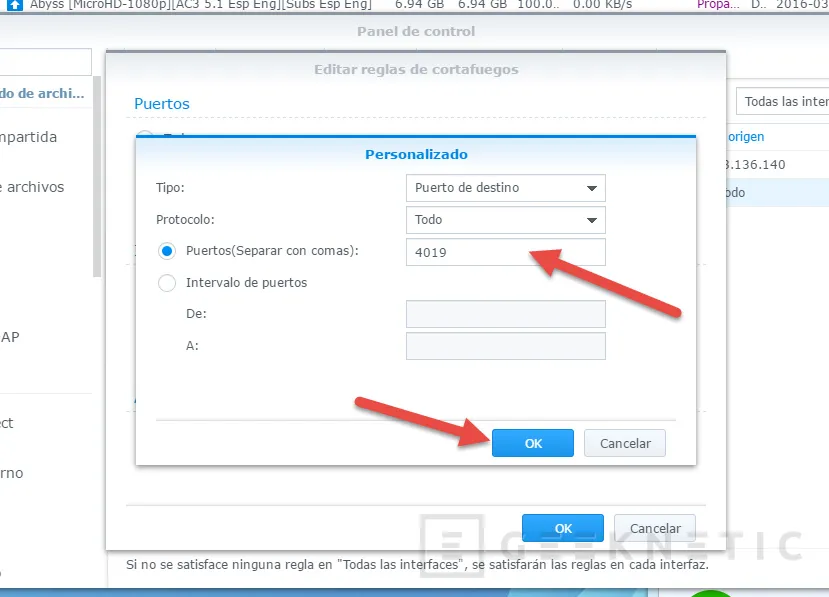

Por tanto, elegimos un puerto personalizado, y dentro de la ventana que se abre tendremos que configura todo adecuadamente. En el primer desplegable elegiremos puerto de destino, protocolos todos y escribiremos el puerto, yo cambie el mío al 4019 así que colocadlo adecuadamente (4022 es el puerto por defecto). Damos a Ok.

En IP de origen seleccionamos “todo”. Ninguna IP local o externa podrá acceder a este servicio. Ninguna. Y como acción, para ser coherentes, elegimos denegar. Ya tenemos la regla creada. Ahora vamos a crear una permisiva para una IP o rango elegido por nosotros y después las ordenaremos adecuadamente.

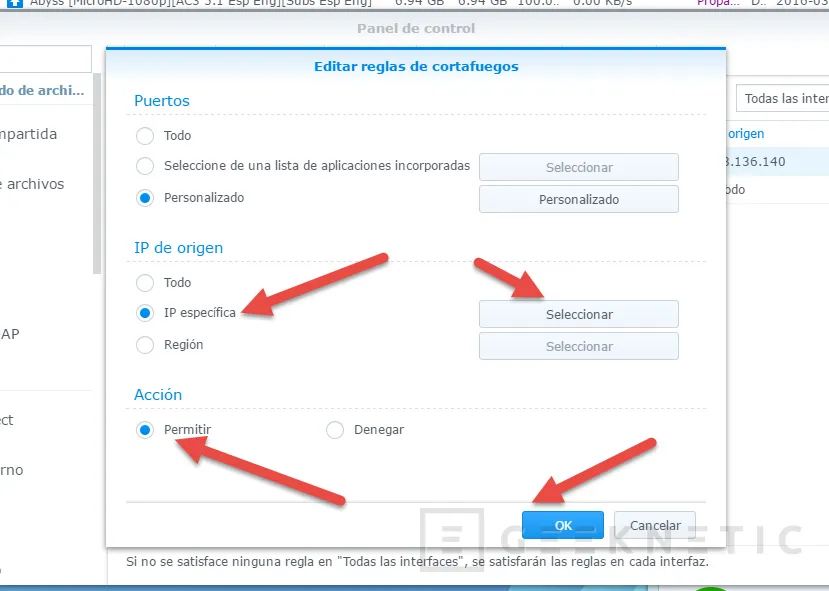

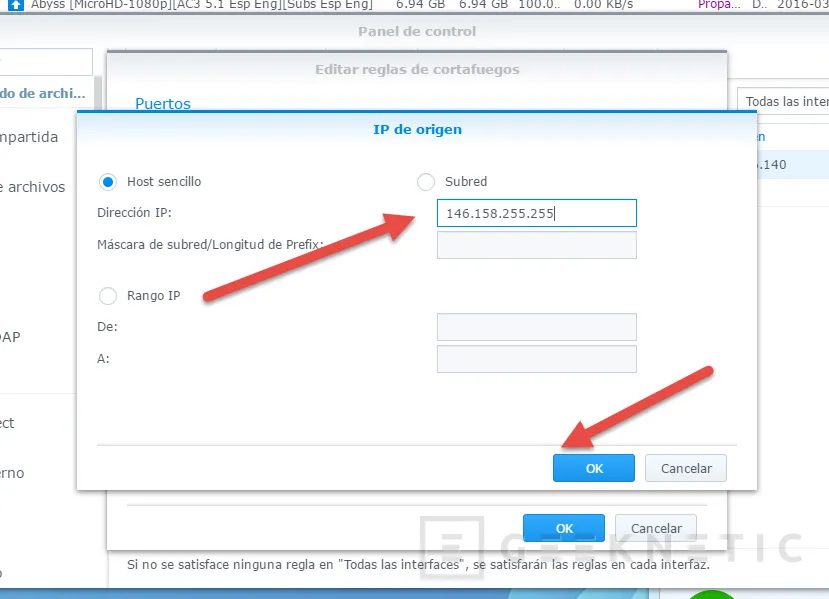

Creamos por tanto otra regla. El procedimiento es el mismo a la hora de elegir el puerto. Solo cambiaremos las IPs de origen y la acción a tomar. Elegiremos por tanto un puerto personalizado, de destino, y en la zona de IPs de origen, elegiremos una IP especifica. Pulsamos en seleccionar.

Yo quiero poder ver mi TV de casa en otro punto, la oficina, por ejemplo, así que abro la IP fija que tengo allí. Si tenemos una IP dinámica podemos establecer rangos coherentes, pero seremos menos seguros. No podemos usar nombres de dominio, solo IPs o rangos de IPs. También podemos jugar, si tenemos algunos conocimientos de redes, con las máscaras de red.

Ya tenemos la IP que si tendrá acceso así que ahora nos queda seleccionar la acción, que será permitir. Nos queda ordenar las reglas. Como ya hemos dicho la permisiva siempre debe ir delante de su restrictiva más abierta. Si el firewall lee una regla, cuando le llega la petición, y esta cumple las condiciones siempre las aplica por prioridad en su tabla. Por tanto, a nuestra IP se le dará acceso porque cumple las condiciones, al resto entrarán en la regla de denegación y no podrán acceder. Por tanto, ponemos la permisiva encima. Guardamos todo y ya tenemos el firewall perfectamente preparado para ofrecer nuestra TV a través de Internet, pero sin que nadie se pueda aprovechar de ello libremente.

Mañana os mostraremos que opciones tenemos, a día de hoy y con medios domésticos, para aprovechar esos flujos que podemos generar con udpxy, para poder visionar nuestra TV desde otros puntos de Internet y sin necesidad del servicio Yomvi de movistar.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!