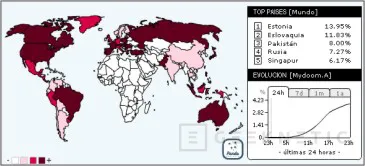

Sigue extendiéndose a una increíble velocidad el virus Mydoom.A

por Carlos 1

Mydoom.A es un virus muy reciente y extremadamente peligroso, que se está extendiendo por todo el mundo a una velocidad muy superior a la de la mayoría de virus conocidos. En tan solo unas pocas horas ha conseguido ponerse en el primer puesto de todas las listas, superando a otros tan conocidos como el Blaster.

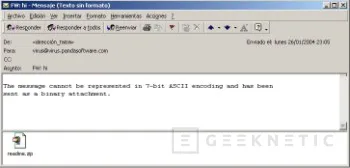

El virus puede introducirse en nuestro sistema de dos formas distintas, la primera sería mediante un e-mail. Llegaría a nuestro correo con las siguiente características:

Asunto:

test

hi

hello

Mail Delivery System

Mail Transaction Failed

Server Report

Status

Error

Cuerpo de mensaje:

Mail Transaction Failed. Partial message is available.

The message contains Unicode characters and has been sent as a binary attachment.

The message cannot be represented in 7-bit ASCII encoding and has been sent as a binary attachment

Nombre del fichero adjunto:

document

readme

doc

text

file

data

test

message

body

Extensión del fichero adjunto:

.pif

.scr

.exe

.cmd

.bat

.zip

La otra forma se basa en el Kazaa, pues se distribuye mediante dicha red confundiéndose con otro tipo de archivos tales como :

Archivos distribuidos en la red kazaa

winamp5

Icq2004-final

activation_crack

strip-girl-2.0bdcom_patches

RootkitXP

office _ crack

nuke2004

Sus extensions varían entre PIF, .SCR o .BAT.

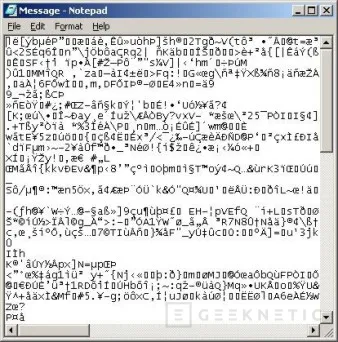

Acercandonos ahora al funcionamiento del Mydoom, lo primero a notar es que una vez el virus es ejecutado en nuestros sistema se nos abre el bloc de notas, y podremos observar una serie de símbolos ilegibles.

Hay que estar muy atentos a este síntoma pues puede ser inequívoco para detectar por nuestros propios medios la presencia de dicho virus.

Tras ser ejecutado, previa descompresión, la siguiente acción consiste en crear varios archivos:

1. /Windows/System/taskmon.exe Archivo que es el virus en sí y que será ejecutado cada vez que iniciemos nuestro sistema operativo.

2. /Windows/System/shingapi.dll Este archivo también será ejecutado, y su función es la de abrir una puerta trasera de la que ya hablaremos.

3. /Windows/Desktop/Document.scr

Para que no iniciemos nuestro sistema operativo sin que sea ejecutado el virus, éste realiza algunos ajustes en nuestro registro de sistema añadiendo las siguientes claves:

[HKLM\Software\Microsoft\Windows\CurrentVersion\Run]

"TaskMon" = %sysdir%\taskmon.exe

o en su defecto:

[HKCU\Software\Microsoft\Windows\CurrentVersion\Run]

"TaskMon" = %sysdir%\taskmon.exe

Este es también un síntoma que, aunque con algo más de conocimientos, nos permitirá detectar la presencia del virus. Para ello podemos también entrar en nuestro directorio windows y buscar los archivos que se generarían.

Cuando se inicia el sistema operativo el virus es iniciado como un subproceso de Microsoft Internet Explorer, y este hace correr el dll cuya función como se mencionó, abre una puerta trasera.

Para ello lo único que hace es abrir los puertos TCP del 3127 al 3198 y permanecer a la escucha para que en el momento que cualquier individuo intente entrar en nuestro PC pueda hacerlo.

Característico de los virus es como no su propagación, en este caso busca en todos los archivos cuya extensión sea:

Extensión de búsqueda de e-mails

pl

adb

tbb

dbx

asp

php

sht

htm

txt

Una vez hecho esto y recopiladas las direcciónes, usa un servidor SMTP para enviarse a todas y conseguir lo que está haciendo, propagarse de una forma increíblemente rápida.

A esto contribuye también el uso de la red de archivos P2P de kazaa como ya se indico, variando su nombre para no ser detectado.

Por último quedan por destacar unos puntos:

1. A partir del día 1 de Febrero comenzará a realizar un ataque DdoS sobre la página Web de SCO.com, es decir, intentará saturar dicha página haciendo peticiones cada 1.024 segundos.

2. El día 13 de Febrero tiene programado el fin de sus actuaciones.

Recordemos que con un poco de sentido común y la ayuda de un antivirus podremos no solamente librarnos de la infección, sino también colaborar para que deje de extenderse tal y como lo está haciendo. Para ello cabe estar extremadamente atento con las descargas P2P y los archivos adjuntos, y sobretodo actualizar nuestro antivirus.

En este sentido no nos queda más que recordarle que en la sección Scan PC existe a su disposición un completo sistema de detección de virus que podrá serle de gran utilidad.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!