El instalador de Fortnite es vulnerable a ataques Man-in-the-disk

por Jordi Bercial 1Cuando se supo que Fortnite se iba a distribuir fuera de la Play Store por motivos de recaudación, todos supimos que esto no iba a salir bien, pues es fácil pensar en toda la malicia que ronda por Internet, sumado a los constantes problemas de seguridad que afloran casi a diario en la industria.

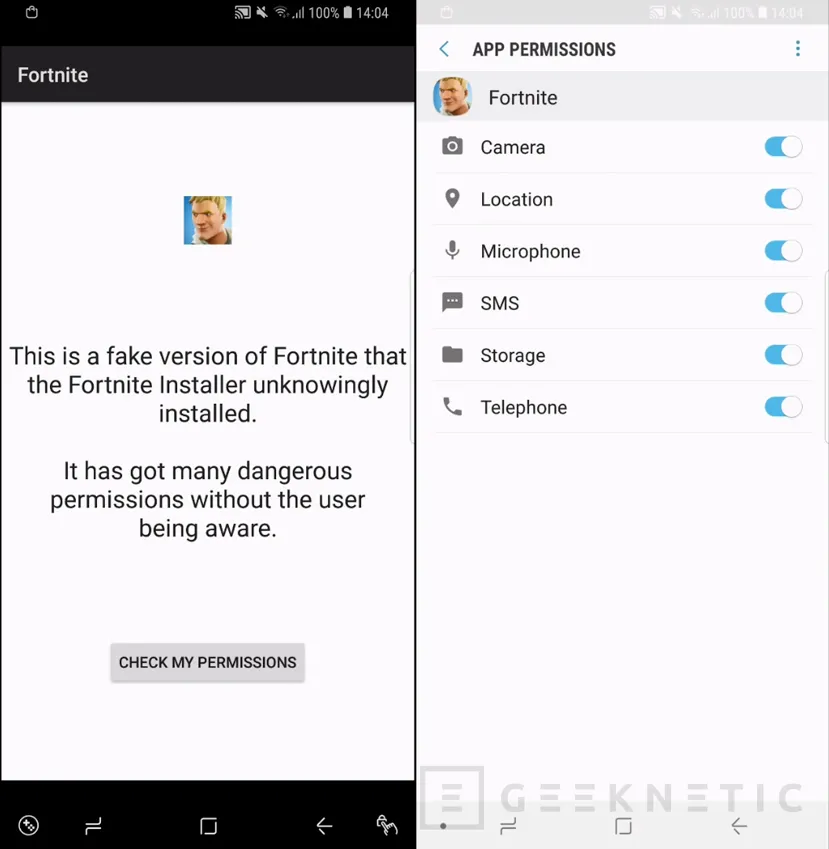

En este caso le toca al instalador del juego, que es el encargado de descargar los archivos necesarios para jugar a Fortnite, el cual, tras una investigación de Google, se ha descubierto que es susceptible a ataques Man-in-the-disk, por lo que en efecto podemos estar instalando una aplicación dañina totalmente distinta a la que esperamos, que sería Fortnite, sin que el usuario, y ni tan siquiera el instalador del propio juego lo sepan, otorgándole todos los permisos posibles.

Actualmente ya hay una actualización del instalador a su versión 2.1.0, que evita que esto ocurra parcheando la vulnerabilidad del mismo. De todas formas, si el juego real está descargado ya, no deberíamos de sufrir problemas de este estilo, aunque se debe actualizar de todas formas.

Estamos todos de acuerdo en que este agujero de seguridad, que podría no ser el único, podría haberse evitado si la aplicación hubiese pasado por el servicio Bouncer de Google, que escanea las aplicaciones antes de que lleguen a los usuarios.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!