Noticias de Seguridad Informática

Noticias y novedades sobre hardware y tecnologíaEstos son los Finalistas de los European Hardware Awards 2026

Un año más, la EHA celebrará su gala de los European Hardware Awards 2026 el día 1 de junio en Taipei. Un evento a las puertas del tan esperado COMPUTEX 2026 donde podrás asistir si tienes pensado ir a...

Mozilla corrige 271 vulnerabilidades de Firefox detectadas con Claude Mythos y abre una nueva etapa para la ciberseguridad

Mozilla ha corregido 271 vulnerabilidades en Firefox tras aplicar una versión temprana de Claude Mythos Preview, un modelo de inteligencia artificial de Anthropic orientado a tareas avanzadas de ciberseguridad. Los fallos han sido...

Regalamos un Acer Swift 16 AI con pantalla OLED valorado en 1.800 euros: participa en nuestra encuesta y entra en el sorteo

Este año también tenemos preparada una nueva encuesta con la que buscamos conocer la opinión de nuestros queridos lectores. Una encuesta sobre los productos y tecnologías que vais a usar durante este 2026 en vuestro...

Hackean a Rockstar y piden un rescate para no filtrar los datos: La desarrolladora le resta importancia y dice que no negociarán

Rockstar Games, el estudio que tiene a medio mundo pendiente del lanzamiento de GTA 6, ha confirmado un nuevo incidente de seguridad. El grupo de hackers ShinyHunters asegura haber robado información sensible de la...

Hackean Booking.com y acceden a datos personales y detalles de reservas de usuarios. Ya se han registrado los primeros intentos de phishing

Filtración masiva en Booking.com: hackers acceden a datos personales y detalles de reservas de miles de usuarios El gigante de las reservas hoteleras, Booking.com, ha confirmado este lunes un importante fallo de seguridad que ha...

OpenAI abre un programa público de recompensas para detectar abusos y fallos de seguridad en sus sistemas de IA

OpenAI ha lanzado un nuevo programa público de recompensas por fallos centrado en riesgos de seguridad y abuso vinculados a sus productos de inteligencia artificial. La iniciativa amplía el alcance del programa tradicional de...

La gala de los European Hardware Awards 2026 se celebrará el 1 de junio en Taipei

En el 2026 volvemos con los premios EHA, que se celebrarán en los días previos al gran evento de informática COMPUTEX, que durante este año tendrá lugar del 2 al 5 de junio. La celebración de la gala de...

Cuidado si recibes un correo con una invitación a una reunión: hay una campaña de malware que suplanta Teams, Zoom y Adobe

El equipo de seguridad de Microsoft Defender ha documentado una serie de campañas de phishing activas durante febrero de 2026 que utilizan un método especialmente sofisticado para engañar tanto a usuarios como a los propios...

El iPhone y el iPad son los primeros dispositivos de consumo autorizados para manejar información clasificada de la OTAN

Apple ha anunciado que el iPhone y el iPad son los primeros y únicos dispositivos de consumo que cumplen con los requisitos de seguridad de la información de las naciones de la OTAN. Esta certificación permite que ambos...

Los casos de cuentas de Google eliminadas por falsos positivos de CSAM se disparan en Reddit

El número de usuarios que reportan el cierre permanente de sus cuentas de Google por supuestas violaciones relacionadas con material de abuso sexual infantil (CSAM) está experimentando un aumento notable. Una búsqueda...

Microsoft soluciona un fallo crítico de seguridad en el Bloc de notas de Windows 11 que permite ejecutar código remoto mediante archivos Markdown

Microsoft ha confirmado y parcheado una vulnerabilidad importante de ejecución remota de código en el Bloc de notas de Windows 11. El fallo, identificado como CVE-2026-20841 y calificado como "Importante" con una...

Hackers patrocinados por el gobierno chino consiguen redirigir el tráfico del servidor de actualizaciones de Notepad++

El conocido editor de texto avanzado Notepad++ ha sido víctima de un ciberataque dirigido por hackers patrocinados por el gobierno chino, comprometiendo la seguridad e información del sistema de actualización de la...

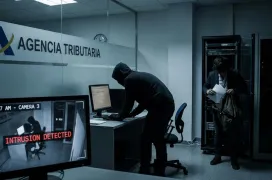

Aseguran haber hackeado al Ministerio de Hacienda y accedido a los datos privados de más de 47 millones de españoles

Parece que los ataques a empresas españolas no paran, y esta vez se han extendido hasta los organismos públicos. Según se muestra en la cuenta de X/Twitter de H4ckmanac, esta vez ha sido el Ministerio de Hacienda los que han...

WhatsApp añade mayor seguridad con la función Configuración Estricta, ideal para evitar ciberataques

Hablando de WhatsApp, la compañía detrás de esta popular aplicación de mensajería ha decidido añadir una función de seguridad extra a esta app, por el momento gratuita. Esto lo ha anunciado la...

Un hacker dice haber conseguido 16,3 millones de datos de clientes de PcComponentes

Parece que ninguna de las grandes compañías en España se está librando del robo de datos por parte de hackers. Hace muy poco sufría uno de estos ataques Endesa, ahora le ha tocado el turno al gigante de las...

Ciberataque a Endesa: la compañía confirma una brecha de seguridad y la filtración de datos personales, DNI y cuentas bancarias de clientes

Las filtraciones de datos son algo habitual. En esta ocasión, han sido los clientes de Endesa Energía los que han comenzado a recibir esta misma mañana una comunicación urgente por parte de la compañía...

Google retirará el 16 de febrero el informe de la Dark Web para centrarse en ofrecer mejores herramientas de seguridad

Google sigue dando pasos para mejorar sus opciones de privacidad y seguridad, algunas relacionadas con las quejas y sugerencias de los usuarios. El último paso que ha dado en este camino ha sido eliminar la herramienta Informe de la Dark...

Descubren graves fallos de seguridad en el KVM remoto NanoKVM: Tiene un micrófono oculto y envía datos a China

El NanoKVM es un dispositivo chino de la compañía Sipeed que funciona como KVM remoto o KVM ip, es decir, un KVM que permite gestionar a través de internet dispositivo mediante USB de manera remota, incluyendo control de...

Ransomware Everest apunta a ASUS con una filtración de más de 1 TB de datos y código fuente de sus cámaras

El grupo de ransomware Everest ha vuelto a asomar la cabeza asegurando que ha vulnerado la seguridad de ASUS y se ha llevado más de 1 TB de información interna. La acusación apareció el 2 de diciembre en su propia web...

Travel Club ha sido víctima de un nuevo robo de datos, los usuarios no han conseguido contraseñas ni tarjetas de pago

Los incidentes de robos de datos siguen en España, recientemente hemos visto como Iberia ha sido víctima de esta situación, a la que está seguida por otra gran compañía en nuestro país como es...

Usuarios no autorizados han accedido a datos personales de clientes de Iberia, Nombre Apellidos y e-mail robados

Las grandes compañías están comprometidas con la seguridad, ya que cuentan con efectivas soluciones que ofrecen diferentes marcas para la protección de los datos. Datos que habitualmente almacena y que se corresponden...