Malware

Tipos de Virus Informáticos que todo profesional de IT debe conocer

Los virus informáticos no siempre fueron lo que son hoy. En sus inicios, allá por los años 80 y 90, el objetivo era simple, propagarse y hacerse notar.

Google requerirá a los desarrolladores que se verifiquen para instalar sus aplicaciones en dispositivos Android

Android es conocido por ofrecer un sistema operativo para teléfonos móviles abierto, pero también se define como seguro. El desarrollador quiere hacer más seguro este sistema operativo en cuanto a la instalación...

Una vulnerabilidad en placas GIGABYTE es capaz de ejecutar programas en Windows desde la BIOS

Parece que GIGABYTE puede hacer el trabajo difícil para los hackers que no cuenten con buenas intenciones. Muchos de sus modelos de placas base cuentan con un software que se ejecuta cada vez que reinicias el equipo. Este software,...

Hackers rusos están usando WinRAR como ciberarma contra Ucrania

Si bien es cierto que podemos utilizar casi cualquier objeto como arma en un caso extremo, parece ser que esto también se traslada en cierto modo al dominio digital, pues tal como leemos en Bleeping Computer, hackers rusos han conseguido...

Nuevo malware AMOS para macOS capaz de obtener contraseñas y datos de pago

Los ordenadores Mac de Apple siempre se han caracterizado por una seguridad fuerte respecto a otros dispositivos del mercado. Pero desde que Apple abandonó Intel, los grupos que intentan atacar a los dispositivos Mac con procesadores Apple...

El ransomware LockBit va por primera vez a por los Mac

Desde el lanzamiento de los procesadores Apple Silicon, se ha podido ver como la adopción de los equipos de Apple ha sido ligeramente favorable, algo que, si bien tiene sus ventajas, también tiene sus desventajas, como sería...

MSI advierte de un ciberataque en sus servidores

MSI ha advertido a todos sus clientes de que la compañía ha sufrido un ciberataque en el que su infraestructura se ha visto afectada, de modo que si bien no queda clara cuál es la extensión del ataque –más...

Los Mossos d’Esquadra preparan un ataque DDOS para frenar la expansión de los datos del hospital Clínic

Ayer dábamos la noticia acerca de que 4.5TB de datos de pacientes del Hospital Clínic de Barcelona habían sido puestos a la venta en la Deep Web tras haber sido filtrado por RansomHouse, un grupo criminal que se...

El gobierno estadounidense advierte de la aparición del ransomware Royal

Parece ser que un nuevo ransomware ha afectado a suficiente infraestructura crítica en Estados Unidos como para que sea el propio gobierno del país el que haya advertido de su existencia, y es que según leemos en TechCrunch,...

Google vuelve a servir malware en el primer resultado de sus búsquedas

Según se ha podido ver en el subreddit de PC Master Race, algunos usuarios están viendo como Google está sirviendo malware como primer resultado de determinadas búsquedas, como sería el caso de los controladores...

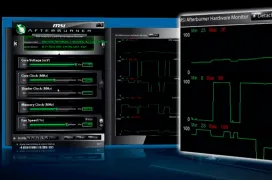

Sitios web fraudulentos están ofreciendo MSI Afterburner infectado con Malware para cryptojacking

Si en lugar de comprar la última generación de gráficas NVIDIA quieres dar un empujón a tu actual tarjeta, puedes utilizar el software MSI Afterburner. Este software permite personalizar los valores de tu tarjeta para...

Cada vez más parches de seguridad fallan al solucionar problemas de seguridad

La Zero Day Initiative ha encontrado una preocupante tendencia que afecta cada vez más al segmento de software, y es que según podemos leer en Wired, tras 17 años y más de 10.000 informes sobre vulnerabilidades de...

Antivirus para Móvil: ¿Cuáles son los mejores?

Los antivirus están fuertemente vinculados a la informática de sobremesa. Lo habitual es que hablemos de ellos cuando abordamos cuestiones relacionadas con Windows 10 o su sucesor, Windows 11. Por eso, te hemos contado qué Windows Defender es uno de los mejores antivirus que puedes usar, según

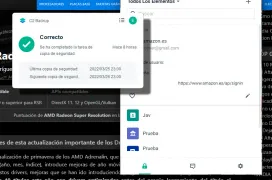

Synology C2 Backup y Synology C2 Password Review

La nube Synology C2 no es solo un fantástico servicio de copia online para sus dispositivos DiskStation sino también una alternativa de almacenamiento y gestión de claves magnifica para cualquier usuario, con independencia de los dispositivos de que disponga. Hoy analizamos dos de estos

Algunos routers antiguos de ASUS son vulnerables al gusano Cyclops Blink

ASUS ha lanzado una advertencia de seguridad acerca de uno de sus productos, los routers antiguos de la compañía pueden ser vulnerables ante el gusano Cyclops Blink. Para evitar esto la compañía recomienda realizar una...

Los datos filtrados de NVIDIA incluyen certificados caducados que se están usando para firmar malware

El robo de datos a NVIDIA del grupo de hackers LAPSUS$ está comenzando a dar sus frutos, ahora se están utilizando certificados que ya han expirado de NVIDIA para firmar archivos infectados con Malware. Estos certificados...

NVIDIA infecta con ransomware a los hackers que les robaron información, según filtraciones

Generalmente, cuando un grupo de hackers malintencionados se hace con información sensible de una compañía, buscan un beneficio económico a cambio de no filtrar esa información. En esos casos, lo habitual es que...

Un nuevo ataque de ransomware se dirige a servidores Microsoft Exchange

Los usuarios que cuenten con un servidor de Microsoft Exchange tendrán que estar alerta ante un nuevo ataque de Ransomware que hace uso de la vulnerabilidad ProxyShell, una cadena de tres vulnerabilidades que, utilizadas en conjunto,...

Un nuevo Malware se aloja en la memoria de la GPU pudiendo ejecutar archivos sin ser detectado por antivirus

Se ha detectado un nuevo Malware capaz de alojarse en la memoria de la GPU en lugar de hacerlo en la memoria del sistema como lo hacen otros. Esta técnica no es nueva, ya ha sido usada hace algunos años para probar keyloggers...

El invasivo software de Razer sirve como puerta a un atacante para obtener permisos de administración

No es ninguna sorpresa que el software de los periféricos de Razer es más invasivo de lo que cualquier usuario quisiera, hasta el punto de ser capaz de ejecutarse en momentos en los que no tenemos el control del equipo, como...

Una nueva vulnerabilidad en el Windows Print Spooler proporciona permisos de sistema a un atacante

Recientemente se parcheaba una vulnerabilidad grave denominada PrintNightmare, una vulnerabilidad en el Windows Print Spooler, una parte de Windows que da vida a la cola de impresión del sistema, que permitía que un atacante contase con permisos...