Noticias de Seguridad Informática, Página 5

Noticias y novedades sobre hardware y tecnologíaDetectan graves vulnerabilidades en la BIOS UEFI de numerosos portátiles de Lenovo

El equipo de investigación de ESET, desarrolladores del conocido antivirus, han detectado tres vulnerabilidades que afectan a numerosos portátiles Lenovo. Dos de ellas están integradas en varios drivers colocados directamente...

Una vulnerabilidad de GitLab permite a atacantes tomar el control de cuentas de usuario

Según podemos leer en Bleeping Computer, se ha descubierto una vulnerabilidad en GitLab que permitiría a un atacante remoto tomar el control de cuentas de usuario por culpa de contraseñas que se encontraban en el...

El Hackeo a Okta se produjo por Almacenar las Contraseñas en un Excel

Recientemente, el grupo de ciberdelincuentes LAPSUS$ ha puesto en apuros a varias compañías al conseguir hackear distintos datos que van desde código fuente de tecnologías de NVIDIA y Samsung, hasta el más...

El grupo que hackeó a NVIDIA accede a los datos de la empresa de autenticación Okta

En este último mes, el grupo de hackers brasileños "LAPSUS$" ha ganado bastante notoriedad tras una serie de ataques con los que han conseguido hacerse con importantes datos de compañías como...

Algunos routers antiguos de ASUS son vulnerables al gusano Cyclops Blink

ASUS ha lanzado una advertencia de seguridad acerca de uno de sus productos, los routers antiguos de la compañía pueden ser vulnerables ante el gusano Cyclops Blink. Para evitar esto la compañía recomienda realizar una...

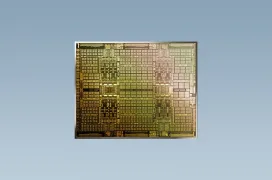

Una nueva versión del exploit Spectre V2 afecta a los procesadores Intel Alder Lake y ARM Cortex

A principios de 2018 Spectre hizo temblar los cimientos de la seguridad en un gran número de procesadores, sobre todo a los de Intel, al utilizar el sistema de predicción de los procesadores modernos, que utilizan distintas...

Google adquiere a la compañía Mandiant para potenciar sus servicios de ciberseguridad en Cloud

El gigante de las búsquedas y de la publicidad online Google quiere salir de compras y se ha hecho con la compañía de ciberseguridad Mandiant por una cifra de 5.400 millones de dólares (23 dólares por...

Los datos filtrados de NVIDIA incluyen certificados caducados que se están usando para firmar malware

El robo de datos a NVIDIA del grupo de hackers LAPSUS$ está comenzando a dar sus frutos, ahora se están utilizando certificados que ya han expirado de NVIDIA para firmar archivos infectados con Malware. Estos certificados...

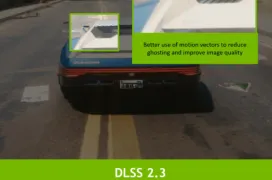

El grupo que hackeo NVIDIA dice haberlo hecho con Samsung, aseguran haber extraído algoritmos de seguridad de la compañía

Hace unos días un grupo de hackers atacaron los servidores de NVIDIA llevándose bastantes GB de información de la compañía. Entre estos datos se encontraba el código fuente de NVIDIA DLSS, la...

El grupo que hackeó a NVIDIA venderá un bypass para saltarse el limitador de hashrate por 1 millón de dólares

Esta misma tarde anunciábamos que el grupo de hackers LAPSUS$ amenazaba a NVIDIA con la publicación de 250GB de información confidencial y secreta que, en el caso de ser realmente publicada, podría proporcionar vistas...

El grupo que hackeó a NVIDIA amenaza con publicar 250GB de datos confidenciales si no convierten sus drivers a código abierto

El grupo de hackers LAPSUS$ ha lanzado una amenaza directa a NVIDIA que pone las cartas sobre la mesa de cara a la publicación de una enorme cantidad de información confidencial de NVIDIA, y es que, según podemos ver en un...

El código fuente de NVIDIA DLSS se ha filtrado

Parece que, aún tras supuestamente haber infectado con ransomware a los atacantes, bastantes datos con información confidencial de NVIDIA ha sido filtrada, por lo que los atacantes contarían con copias de seguridad como...

NVIDIA infecta con ransomware a los hackers que les robaron información, según filtraciones

Generalmente, cuando un grupo de hackers malintencionados se hace con información sensible de una compañía, buscan un beneficio económico a cambio de no filtrar esa información. En esos casos, lo habitual es que...

La autenticación en dos factores por defecto ha cortado los accesos indebidos en un 50%

Según podemos leer en Engadget, parece ser que la reciente decisión de Google de habilitar la autenticación en dos pasos por defecto ha sido bastante fructífera, y es que, a falta de ver más resultados a largo...

Un informe de la Agencia Alemana de Seguridad de la Información no encuentra ningún problema en teléfonos Xiaomi

A pesar del reciente informe de la agencia de ciberseguridad lituana en el que ha encontrado ciertas irregularidades en los teléfonos Xiaomi, parece que la BSI (Oficina Federal Alemana para la Seguridad de la Información) no ha...

QNAP lanza nuevos NAS con hasta 12 bahías para discos SSD NVMe y conexión Thunderbolt 4

El fabricante de NAS y dispositivos de red para uso doméstico y empresas ha presentado nuevos productos este CES 2022. Entre ellos se encuentra el sistema para videoconferencias seguras KoiBox-100W, compatible con Skype, Google Meet, Zoom...

Apple presenta una demanda contra NSO Group, la empresa detrás del spyware Pegasus

Después del revuelo de hace unos meses con el software espía Pegasus, Apple ha decidido hacer frente a esta compañía israelí para que las autoridades tomen medidas. La compañía de la manzana ha...

Hackers atacan GoDaddy y se hacen con más de un millón de cuentas

El servicio de hosting y dominios GoDaddy ha reconocido a las autoridades estadounidenses que durante el pasado mes de septiembre, uno o varios atacantes consiguieron saltarse los controles de seguridad de la compañía y...

ASUS alerta ante el aumento de ataques de Phishing que intentan suplantar a la compañía

ASUS ha emitido un comunicado en el que alertan ante la detección de un aumento en el número de webs, plataformas y aplicaciones de mensajería instantánea que, de forma fraudulenta, se hacen pasar por canales oficiales...

NSO Group, la compañía tras Pegasus, ha entrado en la lista negra de Estados Unidos

A día de hoy, no somos extraños a la lista negra comercial de Estados Unidos, lista en la que se encuentran compañías como Huawei por su supuesto espionaje. Ahora, en esta ocasión, una de las últimas...

Los Intel Alder Lake presentan incompatibilidades con versiones antiguas de Denuvo

Los nuevos procesadores Intel Alder Lake pueden presentar problemas de compatibilidad con software DRM como Denuvo. Este software analiza el hardware del equipo para asegurarse que un solo usuario juega en un equipo determinado. Los procesadores...

Roban a Acer 60 GB de datos de usuarios en la India en el segundo ciberataque recibido este año

Acer vuelve a ser víctima de un ciberataque, esta vez los hackers se han llevado 60 GB de datos de usuarios, similar al ocurrido con The Phone House hace unos meses. En esta ocasión han conseguido burlar las medidas de...

Microsoft fue víctima del mayor ataque DDoS de la historia con picos de 2,4 Tbps

En verano del año pasado, Amazon aseguraba haber sido víctima del mayor ataque DDoS (Ataque Distribuido de Denegación de Servicio) de la historia el cual generó un tráfico contra sus servidores de...

Se filtra la nueva plataforma de juegos de Amazon llamada "Vapor", tras hackear Twitch

El último afectado por los ataques de los hackers ha sido Twitch, la popular plataforma de streaming de vídeo ha recibido un ataque en el que han robado hasta 125 GB de datos que se han publicado mediante un enlace de Torrent en...

Google obligará a utilizar la verificación de dos pasos a 150 millones de cuentas

Google ha anunciado que obligará a más de 150 millones de usuarios a utilizar el sistema de verificación de dos pasos en la autenticación de sus cuentas antes de que finalice el año 2021. La...

Instagram paraliza su aplicación para menores de 13 años y refuerza la supervisión en la aplicación principal

La popular red social Instagram tenía planeado lanzar una versión de su aplicación para los más jóvenes. Los acuerdos de la aplicación no permiten usarla a menores de 13 años y estaba en desarrollo...

La agencia de ciberseguridad lituana insta a deshacerse de los móviles de Xiaomi y Huawei tras detectar numerosas vulnerabilidades

La agencia de ciberseguridad del gobierno de Lituania ha realizado un informe en el que recoge el estudio de 3 populares marcas de teléfonos chinos las cuales no recomienda su compra. Los dispositivos analizados son el Huawei P40 5G, el...

LG compra la empresa israelí de seguridad automovilística Cybellum por 240 millones de dólares

LG ha dejado su división de teléfonos móviles para dedicarse a otros sectores, hoy ha anunciado la compra de la empresa especializada en seguridad para automóviles Cybellum. Con este acuerdo LG adquirirá en...

WhatsApp nos permitirá encriptar las copias de seguridad de nuestras conversaciones

WhatsApp lleva años permitiéndonos encriptar nuestras conversaciones con un sistema de encriptación de punto a punto, algo que implica que el texto que escribamos y enviemos a través de la plataforma no podrá...

Un nuevo ataque de ransomware se dirige a servidores Microsoft Exchange

Los usuarios que cuenten con un servidor de Microsoft Exchange tendrán que estar alerta ante un nuevo ataque de Ransomware que hace uso de la vulnerabilidad ProxyShell, una cadena de tres vulnerabilidades que, utilizadas en conjunto,...

Apple retrasa sus planes de lanzar la detección CSAM en iOS 15

Apple ha retrasado sus planes de lanzar la detección CSAM (Child Sexual Abuse Material) en iOS 15 tras el feedback recibido con el anuncio de la característica el pasado mes de agosto, citándose que el feedback recibido por...

Coinbase envía por error 125.000 avisos de acceso indebido a las cuentas de sus usuarios

Si has recibido un mensaje que indica que tus ajustes de autenticación en dos factores de tu cuenta de Coinbase han sido modificados, no estas solo, y es que segun podemos ver en la cuenta de Twitter de Coinbase, parece ser que en Coinbase...

Un nuevo Malware se aloja en la memoria de la GPU pudiendo ejecutar archivos sin ser detectado por antivirus

Se ha detectado un nuevo Malware capaz de alojarse en la memoria de la GPU en lugar de hacerlo en la memoria del sistema como lo hacen otros. Esta técnica no es nueva, ya ha sido usada hace algunos años para probar keyloggers...

El invasivo software de Razer sirve como puerta a un atacante para obtener permisos de administración

No es ninguna sorpresa que el software de los periféricos de Razer es más invasivo de lo que cualquier usuario quisiera, hasta el punto de ser capaz de ejecutarse en momentos en los que no tenemos el control del equipo, como...

Aparece una nueva vulnerabilidad en Windows 10 que aprovecha el servicio de impresión

La vulnerabilidad PrintNightmare detectada a principios del pasado mes de julio afectaba a Windows 10 y versiones anteriores hasta Windows 7. Básicamente se trataba de un fallo de seguridad en la cola de impresión de Windows que...

Norton compra Avast por más de 8.000 millones de Dólares

Norton ha comprado Avast por más de 8000 millones de Dólares y seguirá centrándose en la seguridad informática durante muchos años. Era algo que se venía rumoreando desde hacía unos...

Hackean a Gigabyte y les roban más de 100 GB de datos confidenciales de Intel y AMD

Un grupo de atacantes autodenominados RansomExx aseguran haber hackeado a Gigabyte, conocido fabricante de componentes como pacas base, gráficas, PCs y demás elementos relacionados con el hardware. Para ello habrían...

Synology advierte de un ataque informático a sus dispositivos y recomienda a sus usuarios tomar medidas de protección

Synology se encuentra investigando un ataque que están sufriendo sus dispositivos por fuerza bruta para tratar de sacar cierta información de los usuarios. Synology mantiene en activo un gran número de dispositivos,...

iOS 15 permitirá añadir tu tarjeta de identificación autenticándote mediante un selfie

Las primeras noticias que se iban conociendo acera de iOS 15 ya contaban que contaría con mayor seguridad que el sistema actual, así vimos como una autenticación biométrica doble llegaría con iOS 15. Ahora...

Una nueva vulnerabilidad en el Windows Print Spooler proporciona permisos de sistema a un atacante

Recientemente se parcheaba una vulnerabilidad grave denominada PrintNightmare, una vulnerabilidad en el Windows Print Spooler, una parte de Windows que da vida a la cola de impresión del sistema, que permitía que un atacante contase con permisos...

Una lista con más de 50.000 números de diferentes países podrían ser victimas del spyware Pegasus

El Spyware Pegasus ha mostrado su potencial, ha aparecido una lista de hasta 50.000 teléfonos que podían ser potencialmente infectados pertenecientes a políticos, activistas y periodistas de todo el mundo, incluida...

Microsoft lanza el parche KB5004945 para corregir la grave vulnerabilidad de Windows "PrintNightmare"

Ha sido detectada una vulnerabilidad grave denominada PrintNightmare que afecta al sistema operativo Windows 10 e incluso Windows 7. La vulnerabilidad afecta al servicio de Cola de Impresión de Windows y podría ser utilizada por...